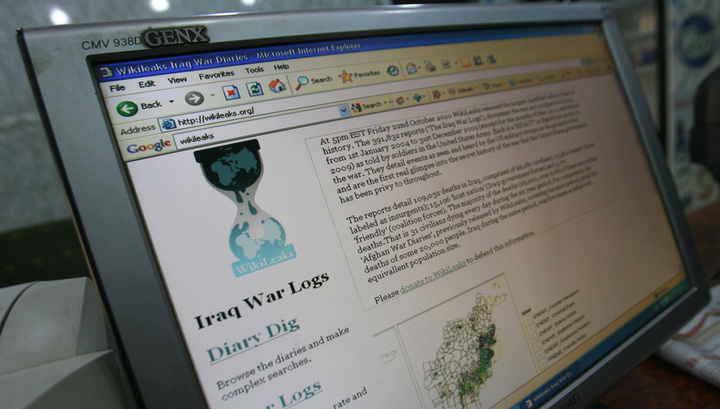

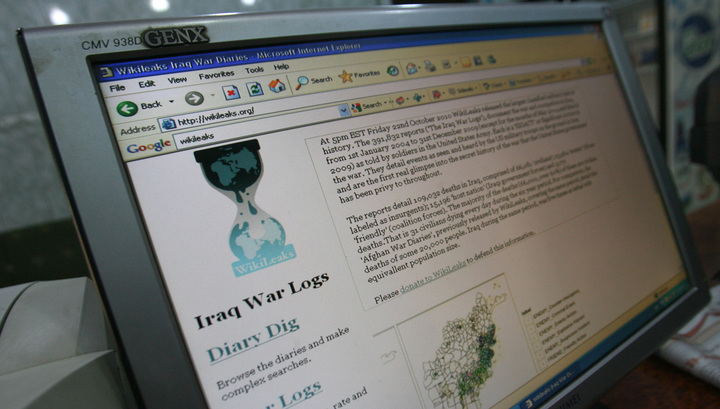

Новый «слив» WikiLeaks раскрыл методы взлома ЦРУ устройств Apple

В размещенных материалах содержится описание методов взлома и заражения девайсов, выпущенных компанией Apple. Носитель «звуковой отвертки» хранится на модифицированной прошивке адаптера Apple Thunderbolt-to-Ethernet. WikiLeaks представила соответствующие документы проектов ЦРУ.

Вредные программы, разработанные в ЦРУ, позволяют следить во всем мире за людьми с помощью их мобильных телефонов и дают возможность получить доступ к смартфонам. Он позволяет «выполнять код на периферийных устройствах в процессе загрузки компьютера», что предоставляет возможность инфицировать компьютер-цель, например, с USB-накопителя в обход встроенного пароля.

DarkSeaSkies — имплантат, «вживляющийся» в EFI на Apple MacBook Air, содержит инструменты DarkMatter, SeaPea и NightSkies, для EFI, пространства ядра и пространства пользователя, соответственно. Кроме того, программа ЦРУ может вывести компьютер из строя. 4 и руководство для нее появились в позапрошлом году. Идет речь о телефонах iPhone и стационарных компьютерах.

Сообщается, что для слежки ЦРУ использует особые уязвимости, которые сохраняются даже после переустановки ОС. Но новейшую порцию данных купертиновцы пока не прокомментировали.

Поделитесь в вашей соцсети👇